Microsoft Windows Security: настройка расширенного аудита

Общие сведения

Настройка расширенной политики аудита присутствует в ОС Windows Vista/Server 2008 и выше. Политики расширенного аудита поддерживают все серверные версии Windows (Standard и Datacenter) и корпоративные клиентские машины редакции «Профессиональная» (Pro) и «Корпоративная» (Enterprise).

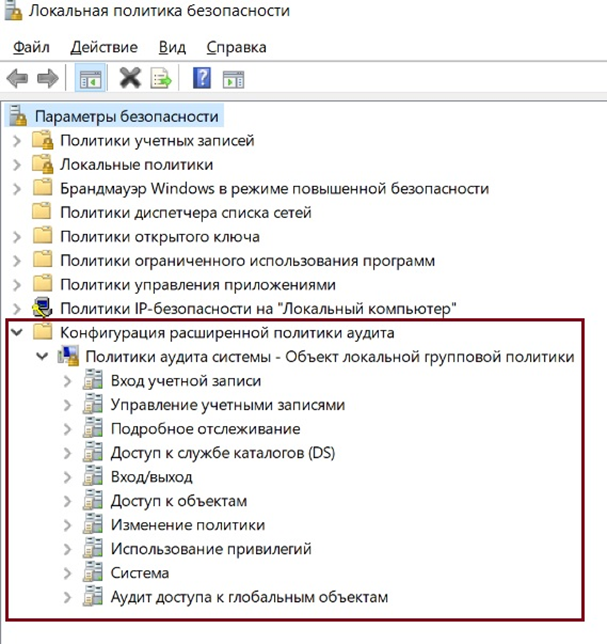

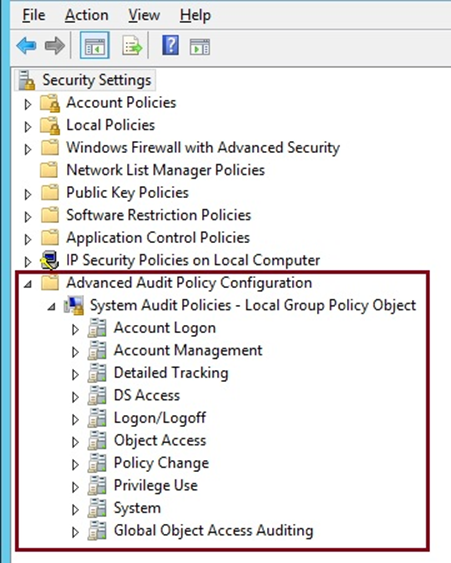

На текущий момент в последних версиях ОС Windows, таких как Windows 10/11, Windows Server 2016, Windows Server 2019 и Windows Server 2022 существует 10 категорий и 61 подкатегория политик аудита.

В более низких версиях операционных систем от Microsoft часть политик может отсутствовать.

Настройка расширенной политики аудита

Настройка осуществляется через локальную политику безопасности (gpedit.msc) или групповые политики (gpmc.msc).

Путь к настройкам расширенного аудита:

-

в ОС на русском языке: Конфигурация компьютера → Политики → Конфигурация Windows → Параметры безопасности → Конфигурация расширенной политики аудита;

-

в ОС на английском языке: Computer Configuration → Policies → Windows Settings → Security Settings → Advanced Audit Policy Configuration.

Рекомендованные параметры политики расширенного аудита для рабочих станций и серверов

| Категория (Category) | Подкатегория (Subcategory) | Параметры аудита (Audit settings) | |

|---|---|---|---|

Вход учетной записи (Account Logon) |

Аудит проверки учетных данных (Audit Credential Validation) |

Успех и Отказ (Success and Failure) |

|

Управление учетными записями (Account Management) |

Аудит других событий управления учетными записями (Audit Other Account Management Events) |

Успех (Success) |

|

Аудит управления группами безопасности (Audit Security Group Management) |

Успех (Success) |

||

Аудит управления учетными записями пользователей (Audit User Account Management) |

Успех и Отказ (Success and Failure) |

||

Подробное отслеживание (Detailed Tracking) |

Аудит активности DPAPI (Audit DPAPI Activity) |

Успех и Отказ (Success and Failure) |

|

PNP-действие аудита (Audit PNP Activity) |

Успех (Success) |

||

Аудит создания процессов (Audit Process Creation) |

Успех (Success)

|

||

Аудит завершения процессов (Audit Process Termination) |

Успех (Success) |

||

Вход/выход (Logon/Logoff) |

Аудит блокировки учетных записей (Audit Account Lockout) |

Отказ (Failure) |

|

Аудит выхода из системы (Audit Logoff) |

Успех (Success) |

||

Аудит входа в систему (Audit Logon) |

Успех и Отказ (Success and Failure) |

||

Аудит других событий входа и выхода (Audit Other Logon/Logoff Events) |

Успех и Отказ (Success and Failure) |

||

Аудит специального входа (Audit Special Logon) |

Успех (Success) |

||

Доступ к объектам (Object Access) |

Аудит сведений об общем файловом ресурсе (Audit Detailed File Share) |

Успех и Отказ (Success and Failure) |

|

Аудит общего файлового ресурса (Audit File Share) |

Успех (Success) |

||

Аудит файловой системы (Audit File System) |

Успех (Success) |

||

Аудит работы с дескрипторами (Audit Handle Manipulation) |

Успех (Success) |

||

Аудит объектов ядра (Audit Kernel Object) [Объект-задание] |

Успех и Отказ (Success and Failure) |

||

Аудит других событий доступа к объектам (Audit Other Object Access Events) |

Успех (Success) |

||

Аудит реестра (Audit Registry) |

Успех (Success) |

||

Аудит съемного носителя (Audit Removable Storage) |

Успех (Success) |

||

Изменение политики (Policy Change) |

Аудит изменения политики аудита (Audit Policy Change) |

Успех (Success) |

|

Аудит изменения политики проверки подлинности (Audit Authentication Policy Change) |

Успех (Success) |

||

Аудит изменения политики на уровне правил MPSSVC (Audit MPSSVC Rule-Level Policy Change) |

Успех и Отказ (Success and Failure) |

||

Система (System) |

Аудит изменения состояния безопасности (Audit Security State Change) |

Успех (Success) |

|

Аудит расширения системы безопасности (Audit Security System Extension) |

Успех (Success) |

Политика расширенного аудита для контроллеров домена (DC)

| Категория (Category) | Подкатегория (Subcategory) | Параметры аудита (Audit settings) | |

|---|---|---|---|

Вход учетной записи (Account Logon) |

Аудит проверки учетных данных (Audit Credential Validation) |

Успех и Отказ (Success and Failure) |

|

Аудит службы проверки подлинности Kerberos (Audit Kerberos Authentication Service) |

Успех и Отказ (Success and Failure) |

||

Аудит операций с билетами службы Kerberos (Audit Kerberos Service Ticket Operations) |

Успех и Отказ (Success and Failure) |

||

Управление учетными записями (Account Management) |

Аудит управления группами приложений (Audit Application Group Management) |

Успех и Отказ (Success and Failure) |

|

Аудит управления учетными записями компьютеров (Audit Computer Account Management) |

Успех (Success) |

||

Аудит управления группами распространения (Audit Distribution Group Management) |

Успех (Success) |

||

Аудит других событий управления учетными записями (Audit Other Account Management Events) |

Успех (Success) |

||

Аудит управления группами безопасности (Audit Security Group Management) |

Успех (Success) |

||

Аудит управления учетными записями пользователей (Audit User Account Management) |

Успех и Отказ (Success and Failure) |

||

Подробное отслеживание (Detailed Tracking) |

Аудит активности DPAPI (Audit DPAPI Activity) |

Успех и Отказ (Success and Failure) |

|

PNP-действие аудита (Audit PNP Activity) |

Успех (Success) |

||

Аудит создания процессов (Audit Process Creation) |

Успех (Success)

|

||

Аудит завершения процессов (Audit Process Termination) |

Успех (Success) |

||

Доступ к службе каталогов DS (DS Access) |

Аудит подробной репликации службы каталогов (Audit Detailed Directory Service Replication) |

Успех и Отказ (Success and Failure) |

|

Аудит доступа к службе каталогов (Audit Directory Service Access) |

Успех и Отказ (Success and Failure) |

||

Аудит изменения службы каталогов (Audit Directory Services Changes) |

Успех (Success) |

||

Аудит репликации службы каталогов (Audit Directory Service Replication) |

Успех и Отказ (Success and Failure) |

||

Вход/выход (Logon/Logoff) |

Аудит блокировки учетных записей (Audit Account Lockout) |

Отказ (Failure) |

|

Аудит выхода из системы (Audit Logoff) |

Успех (Success) |

||

Аудит входа в систему (Audit Logon) |

Успех и Отказ (Success and Failure) |

||

Аудит других событий входа и выхода (Audit Other Logon/Logoff Events) |

Успех и Отказ (Success and Failure) |

||

Аудит специального входа (Audit Special Logon) |

Успех (Success) |

||

Доступ к объектам (Object Access) |

Аудит сведений об общем файловом ресурсе (Audit Detailed File Share) |

Успех и Отказ (Success and Failure) |

|

Аудит общего файлового ресурса (Audit File Share) |

Успех (Success) |

||

Аудит файловой системы (Audit File System) |

Успех (Success) |

||

Аудит работы с дескрипторами (Audit Handle Manipulation) |

Успех (Success) |

||

Аудит объектов ядра (Audit Kernel Object) [Объект-задание] |

Успех и Отказ (Success and Failure) |

||

Аудит других событий доступа к объектам (Audit Other Object Access Events) |

Успех (Success) |

||

Аудит реестра (Audit Registry) |

Успех (Success) |

||

Аудит съемного носителя (Audit Removable Storage) |

Успех (Success) |

||

Изменение политики (Policy Change) |

Аудит изменения политики аудита (Audit Policy Change) |

Успех (Success) |

|

Аудит изменения политики проверки подлинности (Audit Authentication Policy Change) |

Успех (Success) |

||

Аудит изменения политики на уровне правил MPSSVC (Audit MPSSVC Rule-Level Policy Change) |

Успех и Отказ (Success and Failure) |

||

Система (System) |

Аудит изменения состояния безопасности (Audit Security State Change) |

Успех (Success) |

|

Аудит расширения системы безопасности (Audit Security System Extension) |

Успех (Success) |

Аудит командной строки

Включение аудита создания процессов

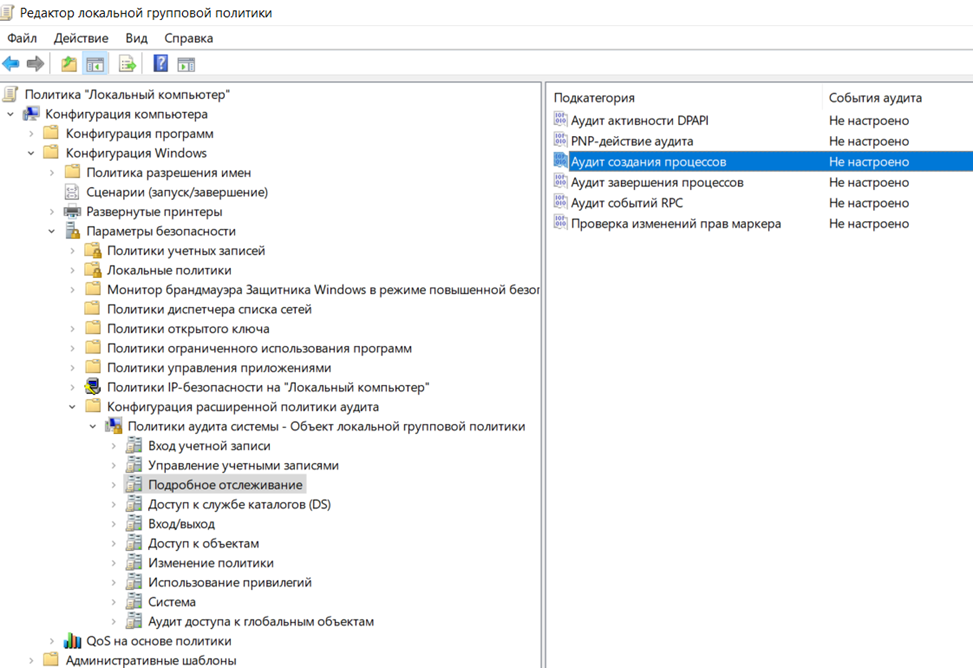

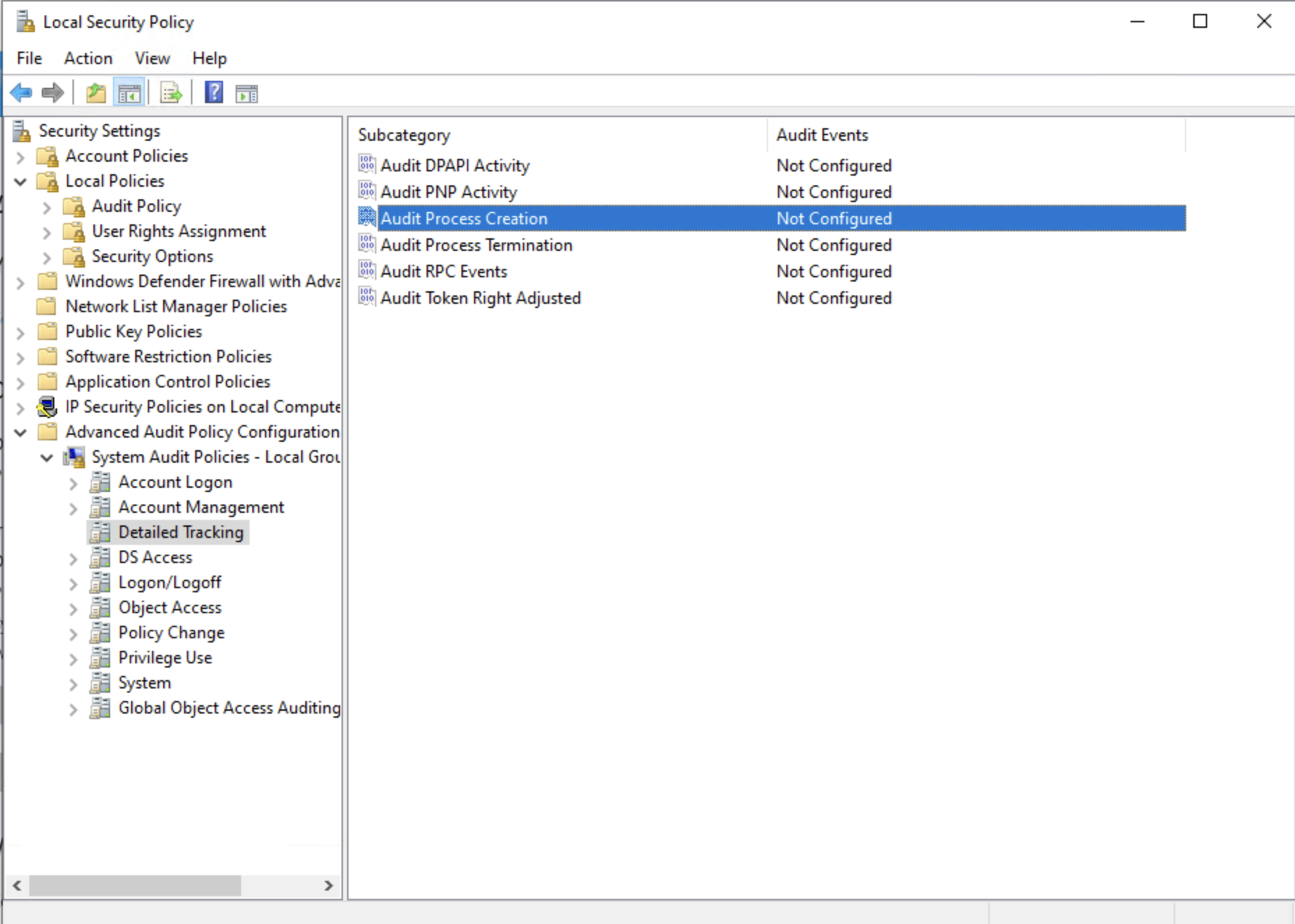

Политика Аудит создания процессов (Audit Process Creation) включается через консоль gpedit.msc (локальные политики) или gpmc.msc (групповые политики). Для этого выполните следующие шаги:

-

Перейдите к настройкам политики по пути:

-

в ОС на русском языке: Конфигурация компьютера → Политики → Конфигурация Windows → Параметры безопасности → Конфигурация расширенной политики аудита → Подробное отслеживание;

-

в ОС на английском языке: Computer Configuration → Policies → Windows Settings → Security Settings → Advanced Audit Policy Configuration → Detailed Tracking.

-

-

Установите флажки напротив следующих параметров:

-

Настроить следующие события аудита (Configure the following audit events);

-

Успех (Success).

-

-

Нажмите на кнопку Применить (Apply).

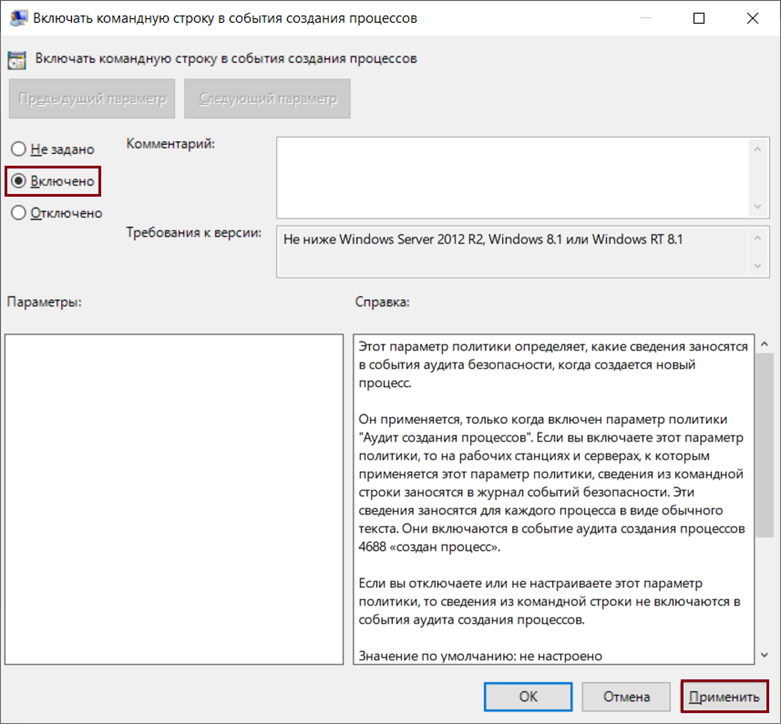

Включение командной строки в события создания процессов

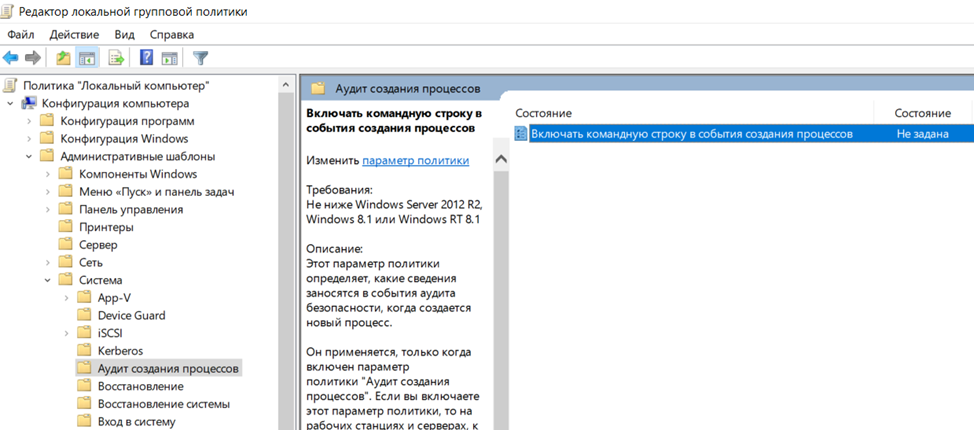

Политика Включать командную строку в события создания процессов (Include command line in process creation events) включается через консоль gpedit.msc (локальные политики) или gpmc.msc (групповые политики). Для этого выполните следующие шаги:

-

Перейдите к настройкам политики по пути:

-

в ОС на русском языке: Конфигурация компьютера → Политики → Административные шаблоны → Система → Аудит создания процессов;

-

в ОС на английском языке: Computer Configuration → Policies → Administrative Templates → System → Audit Process Creation.

-

-

Выберите вариант Включено (Enabled).

-

Нажмите на кнопку Применить (Apply).

| Если на хосте уже включена политика Аудит создания процессов (Audit Process Creation), вам необходимо только включить политику Включать командную строку в события создания процессов (Include command line in process creation events). Дополнительная перезагрузка хоста не требуется. |

Дополнительные настройки

Журналирование PowerShell

Перед настройкой журналирования PowerShell убедитесь, что у вас установлена версия PowerShell 5.0 или выше (предустановлена в Windows 10/11, Windows Server 2016, Windows Server 2019 и Windows Server 2022).

Для полного логирования событий PowerShell необходимо включить следующие политики ведения журналов:

-

Включить регистрацию блоков сценариев PowerShell (Turn on PowerShell Script Block Logging);

-

Включить ведение журнала модулей (Turn on Module Logging).

Настройка политик осуществляется через оснастку gpedit.msc (локальные политики) или gpmc.msc (групповые политики). Для этого необходимо перейти к настройкам политик по пути:

-

в ОС на русском языке: Конфигурация компьютера → Политики → Административные шаблоны → Компоненты Windows → Windows PowerShell;

-

в ОС на английском языке: Computer Configuration → Policies → Administrative Templates → Windows Components → Windows PowerShell.

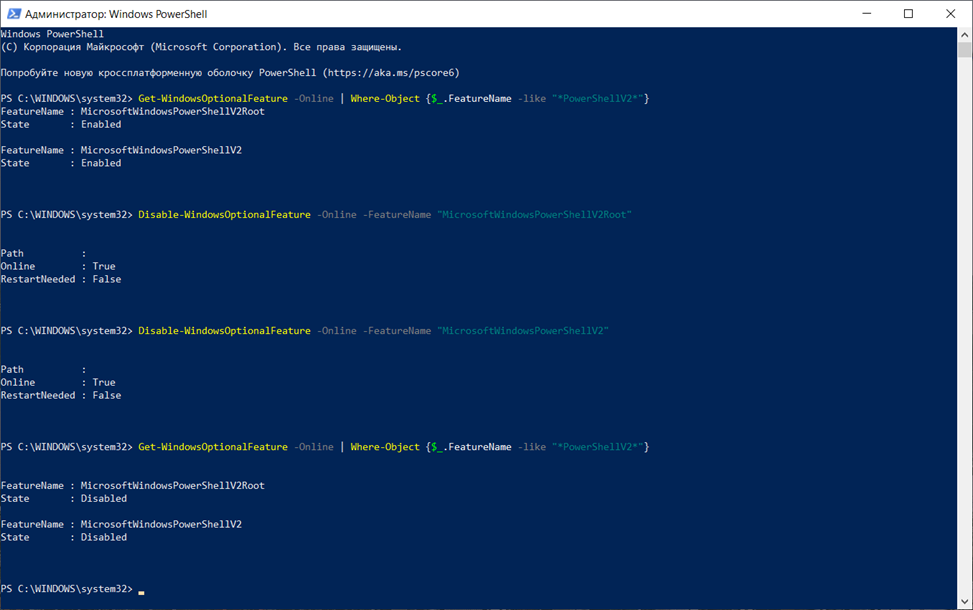

При необходимости вы можете отключить PowerShell 2.0, так как данная версия не имеет встроенных механизмов логирования и защиты, используемых в последних версиях.

Чтобы посмотреть текущий статус Windows PowerShell 2.0, выполните следующую команду:

_Get-WindowsOptionalFeature -Online | Where-Object {$_.FeatureName -like "*PowerShellV2*"}Чтобы отключить Windows PowerShell 2.0, выполните следующую команду:

_Disable-WindowsOptionalFeature -Online -FeatureName "MicrosoftWindowsPowerShellV2Root"_

_Disable-WindowsOptionalFeature -Online -FeatureName "MicrosoftWindowsPowerShellV2"_

Настройка аудита доступа к файлам

Аудит доступа к файлам настраивается для каждого каталога отдельно.

Для включения аудита выполните следующие шаги:

-

Перейдите в групповой или локальной политике в раздел Computer Configuration → Policies → Windows Settings → Security Settings → Advanced Audit Policy Configuration → Object Access.

-

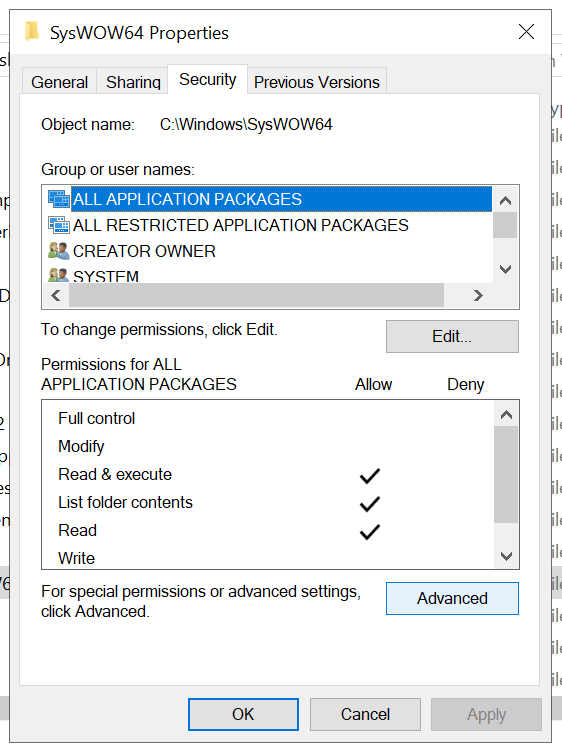

Для каждого файла или каталога аудит настраивается отдельно. Чтобы настроить аудит требуемой директории, включая все вложенные файлы и папки, выполните следующие шаги:

-

Откройте свойства директории.

-

На вкладке Security нажмите на кнопку Advanced.

-

В появившемся окне перейдите на вкладку Auditioning.

-

Нажмите на кнопку Add, чтобы добавить новую запись.

-

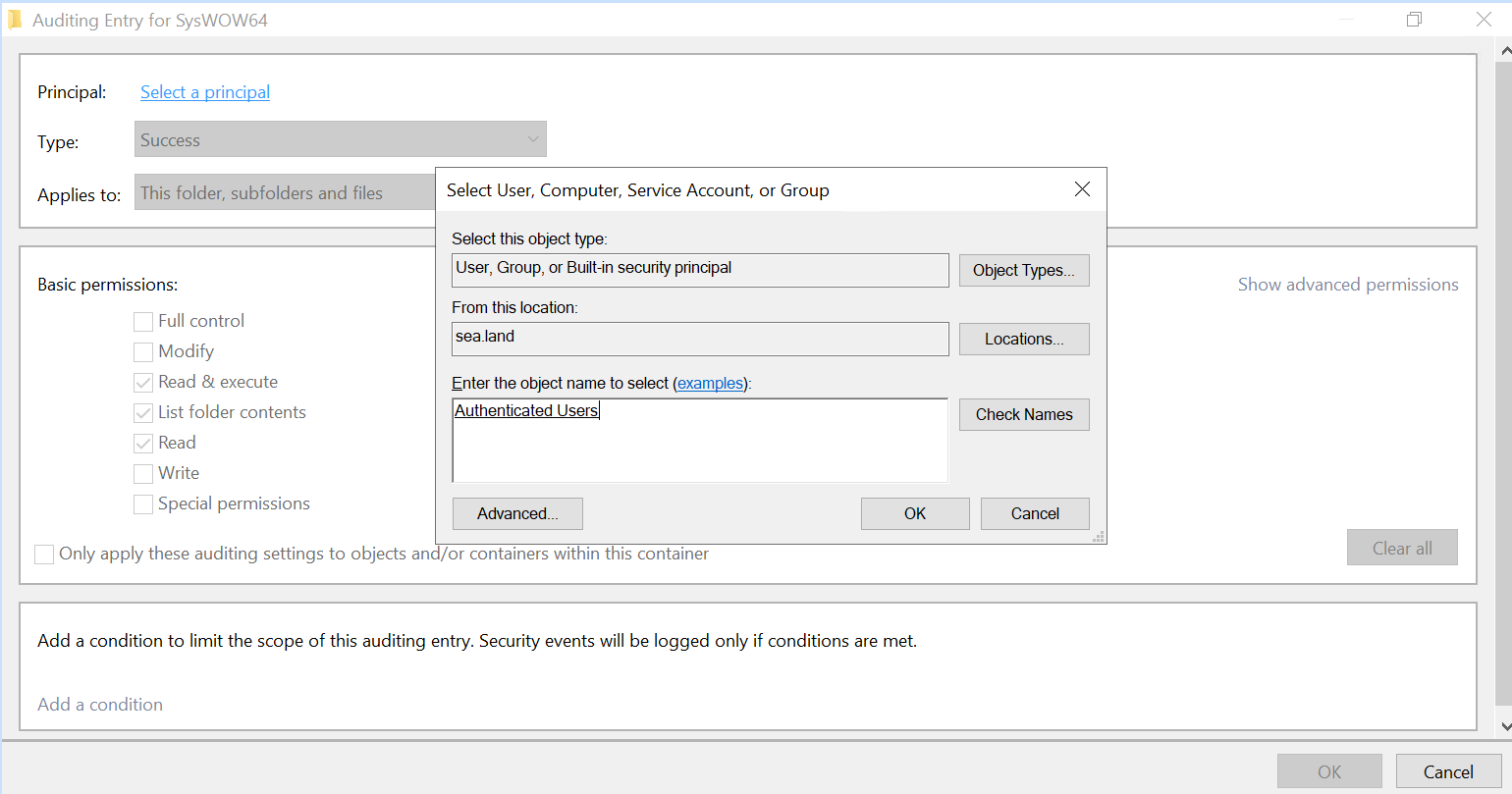

В появившемся окне нажмите на кнопку Select a principal.

-

Выберите учетные записи, которые необходимо логировать.

-

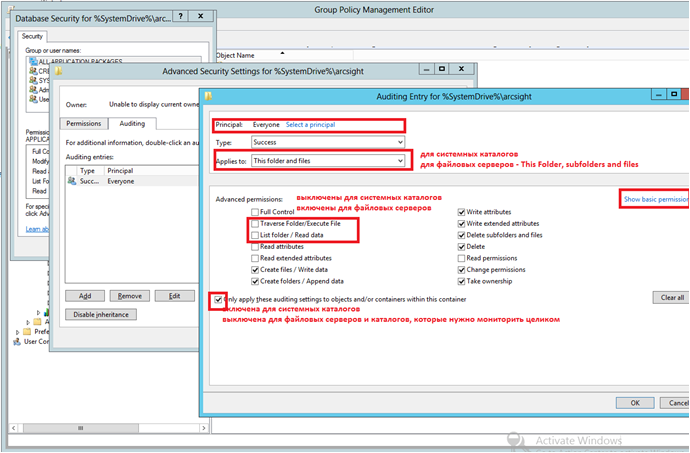

Пример включения аудита через групповую политику:

-

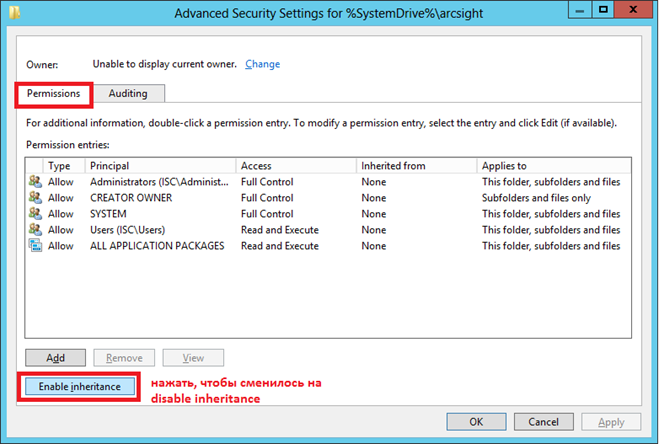

Чтобы параметры прав доступа к папке не перезаписались, необходимо выключить наследование. Для этого на вкладке Permissions нажмите на кнопку Enable inheritance. Название кнопки будет изменено на Disable inheritance.

-

На вкладке Auditing настройте требуемые параметры аудита.

-

При необходимости воспользуйтесь рекомендациями по настройке аудита файлов на разных типах хостов:

Указанные ниже записи являются рекомендованными и могут отличаться в зависимости от архитектурных параметров информационной системы. Нижеперечисленные пункты в сумме могут оказывать сильную нагрузку на операционные системы и быстро заполнять хранилища событий. Для системных файлов с опцией Только для этой папки и файлов (This folder and files) необходимо выполнить следующие действия:

-

Отключить наследование во вложенных каталогах.

-

Аудит в этих каталогах включать только на изменения.

Список каталогов для включения аудита:

-

с:\windows; -

с:\windows\system32; -

c:\windows\tasks; -

с:\уindows\SysWOW64; -

с:\windows\system32\drivers\etc\hosts; -

с:\windows\system32\Wbem; -

с:\windows\system.

Данные каталоги являются критическими для мониторинга вредоносной активности. Изменение данных в этих директориях может указывать на попытки:

-

установки вредоносного ПО и потенциального закрепления в системе;

-

снижения уровня безопасности системы: изменения конфигурационных файлов, например,

hosts, для обхода фильтрации, перехвата трафика или отключения защитных механизмов; -

повышения привилегий: модификации системных служб, задач планировщика или объектов WMI для выполнения кода с высокими привилегиями;

-

нарушения работоспособности системы: непреднамеренного или злонамеренного удаления или изменения критических файлов, ведущего к отказу в обслуживании или нестабильной работе;

-

сокрытия следов: очистки или изменения журналов событий и следов деятельности.

Вследствие расширенного аудита могут возникать проблемы с производительностью или целостностью мониторинга:

-

замедление отклика системы из-за обработки большого количества данных;

-

повышенная нагрузка на диск из-за его постоянной активности;

-

повышенная нагрузка на ЦП из-за траты вычислительной мощи на обработку событий аудита;

-

отключение аудита из-за переполнения дисков.

-

Настройка аудита реестра

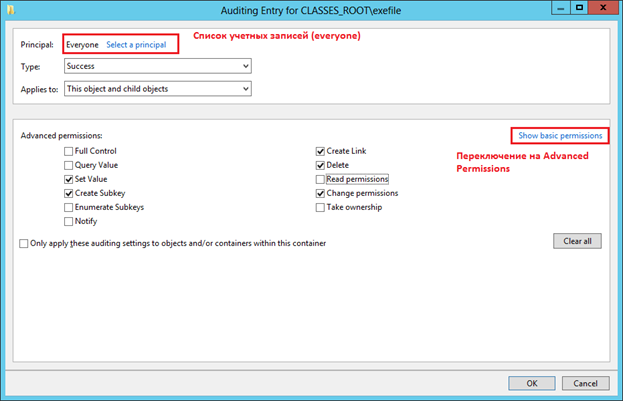

Настройка аудита реестра групповых политик выполняется в разделе Policies → Windows Settings → Security Settings → Registry → Add Key.

Выберите путь к веткам реестра и выполните настройку аудита реестра аналогично настройке аудита доступа к файлам.

Ключи реестра для настройки SACL при применении доменных политик

В случае отсутствия указанных веток реестра их настройка не выполняется.

| № | Ветка реестра | Назначение |

|---|---|---|

1 |

|

Контекстное меню для исполняемых файлов (.exe) |

2 |

|

Данные учетных записей пользователей (хэши паролей) |

3 |

|

Отображение скрытых файлов и папок |

4 |

|

Политики Проводника Windows |

5 |

|

Системные политики (реестр, диспетчер задач и другие) |

6 |

|

Политики ограничения запуска ПО (SRP/AppLocker) |

7 |

|

Политики удаленного рабочего стола (RDP) |

8 |

|

Политики выполнения PowerShell |

9 |

|

Параметры загрузки и системных окон |

10 |

|

Параметры входа в систему |

11 |

|

Настройки восстановления системы |

12 |

|

Перехват и отладка запуска приложений |

13 |

|

Управление внешними USB-накопителями |

14 |

|

Автозапуск программ |

15 |

|

Однократный автозапуск |

16 |

|

Политики аутентификации и безопасности |

17 |

|

История подключенных USB-устройств |

18 |

|

Конфигурация служб и драйверов |

19 |

|

Настройки RDP-сервера |

20 |

|

Параметры аутентификации WDigest |

Ключи реестра для локальной настройки SACL (regedit)

| № | Ветка реестра | Назначение |

|---|---|---|

1 |

|

Контекстное меню для .exe |

2 |

|

Данные учетных записей пользователей |

3 |

|

Отображение скрытых файлов |

4 |

|

Политики Проводника |

5 |

|

Системные политики |

6 |

|

Автозапуск (машинный уровень) |

7 |

|

Автозапуск 32-битных приложений |

8 |

|

Однократный автозапуск (машинный уровень) |

9 |

|

Однократный автозапуск 32-битных приложений |

10 |

|

Политики ограничения запуска ПО |

11 |

|

Политики RDP |

12 |

|

Политики PowerShell |

13 |

|

Системные параметры загрузки |

14 |

|

Параметры входа |

15 |

|

Восстановление системы |

16 |

|

Перехват запуска приложений |

17 |

|

Управление USB-накопителями |

18 |

|

Автозапуск текущего пользователя |

19 |

|

Однократный автозапуск пользователя |

20 |

|

Аутентификация и политики безопасности |

21 |

|

История USB-устройств |

22 |

|

Службы и драйверы |

23 |

|

Поставщики безопасности |

24 |

|

Аутентификация WDigest |

25 |

|

Настройки терминального сервера |

Была ли полезна эта страница?