Kaspersky CyberTrace: настройка источника

Данное руководство описывает процесс настройки формата событий источника Kaspersky CyberTrace для работы нормализации событий в R-Vision SIEM.

Настройка Kaspersky CyberTrace

Чтобы настроить Kaspersky CyberTrace:

-

В веб-интерфейсе Kaspersky CyberTrace откройте Управление → Система.

-

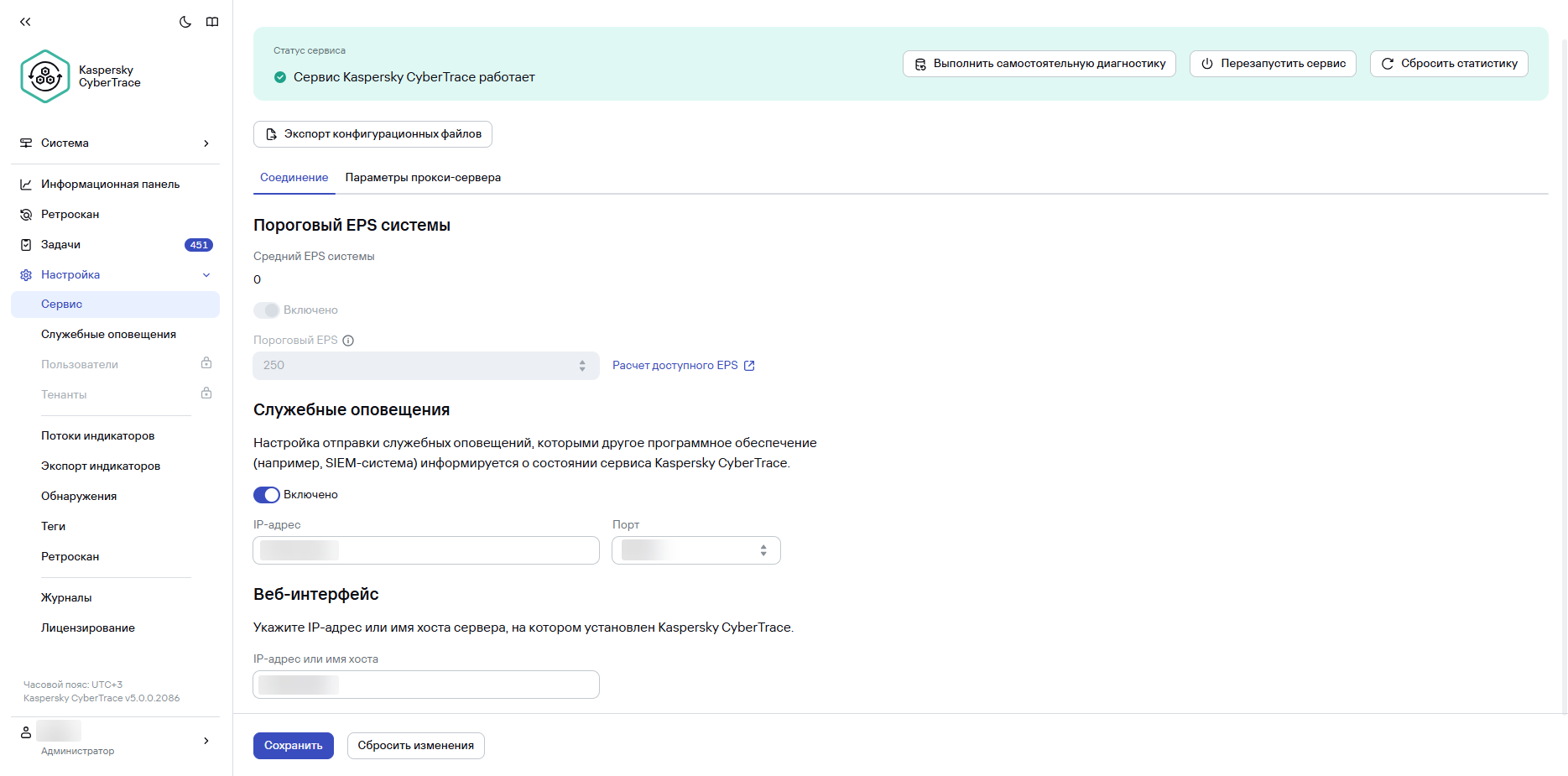

Перейдите в меню Настройка → Сервис.

-

Включите передачу событий в SIEM.

-

Укажите Адрес сервера и Порт точки входа конвейера SIEM.

-

Укажите адрес интерфейса CyberTrace.

-

Нажмите на кнопку Сохранить.

-

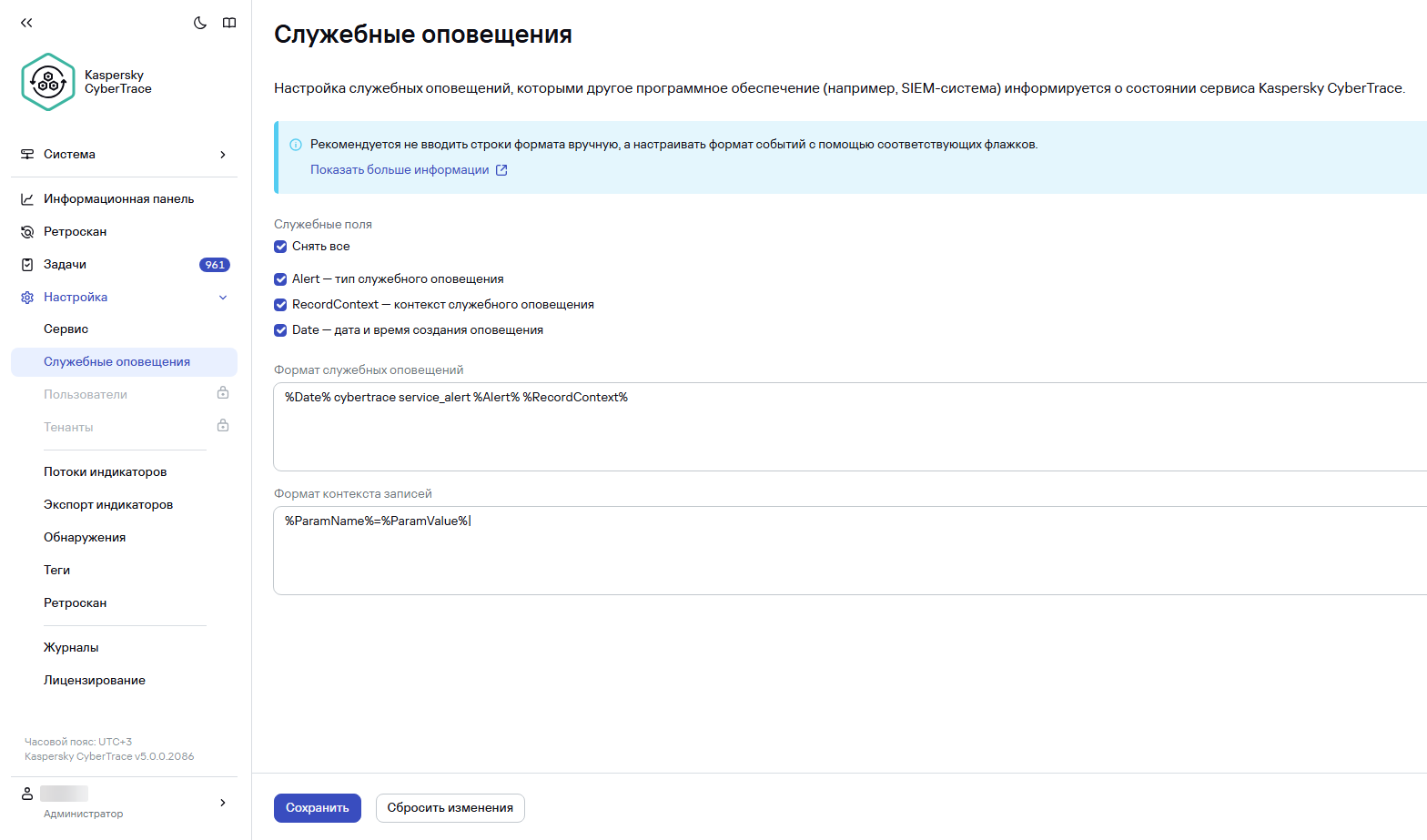

Перейдите в меню Настройка → Служебные оповещения.

-

Установите формат служебных оповещений по следующему шаблону:

%Date% <cybertrace> service_alert %Alert% %RecordContext%Где

<cybertrace>— имя хоста CyberTrace. -

Установите формат контекста записей по следующему шаблону:

%ParamName%=%ParamValue%|

-

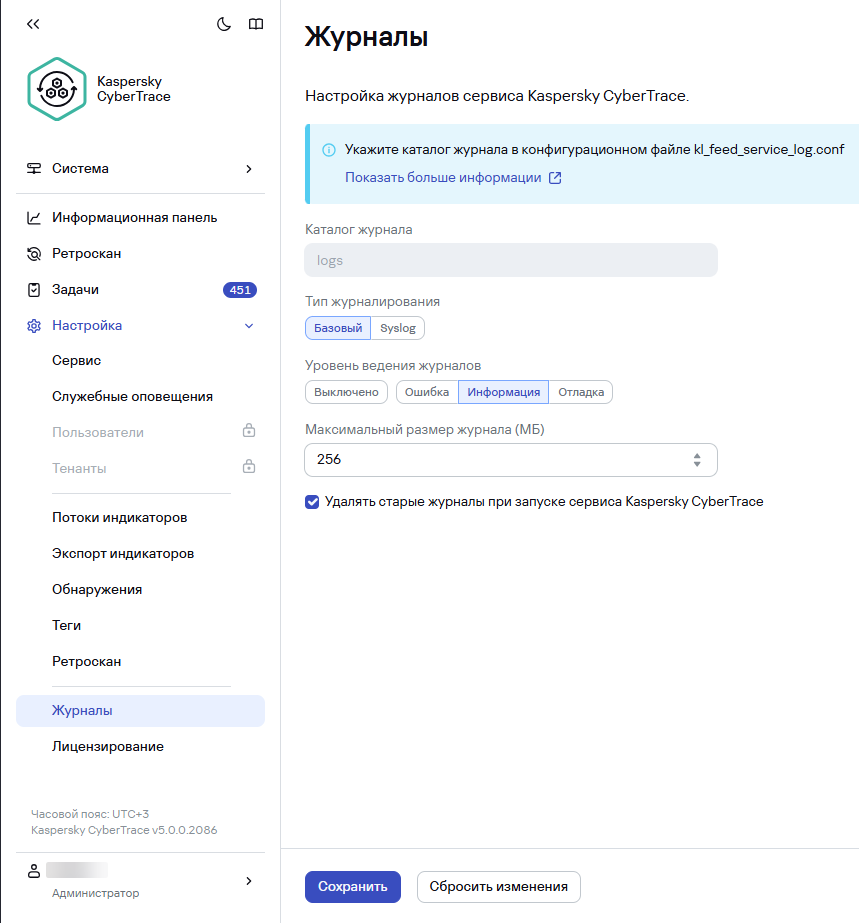

Перейдите в меню Настройка → Журналы.

-

Включите тип журналирования Базовый.

-

Выберите подходящий уровень ведения журналов и максимальный размер файла логов.

-

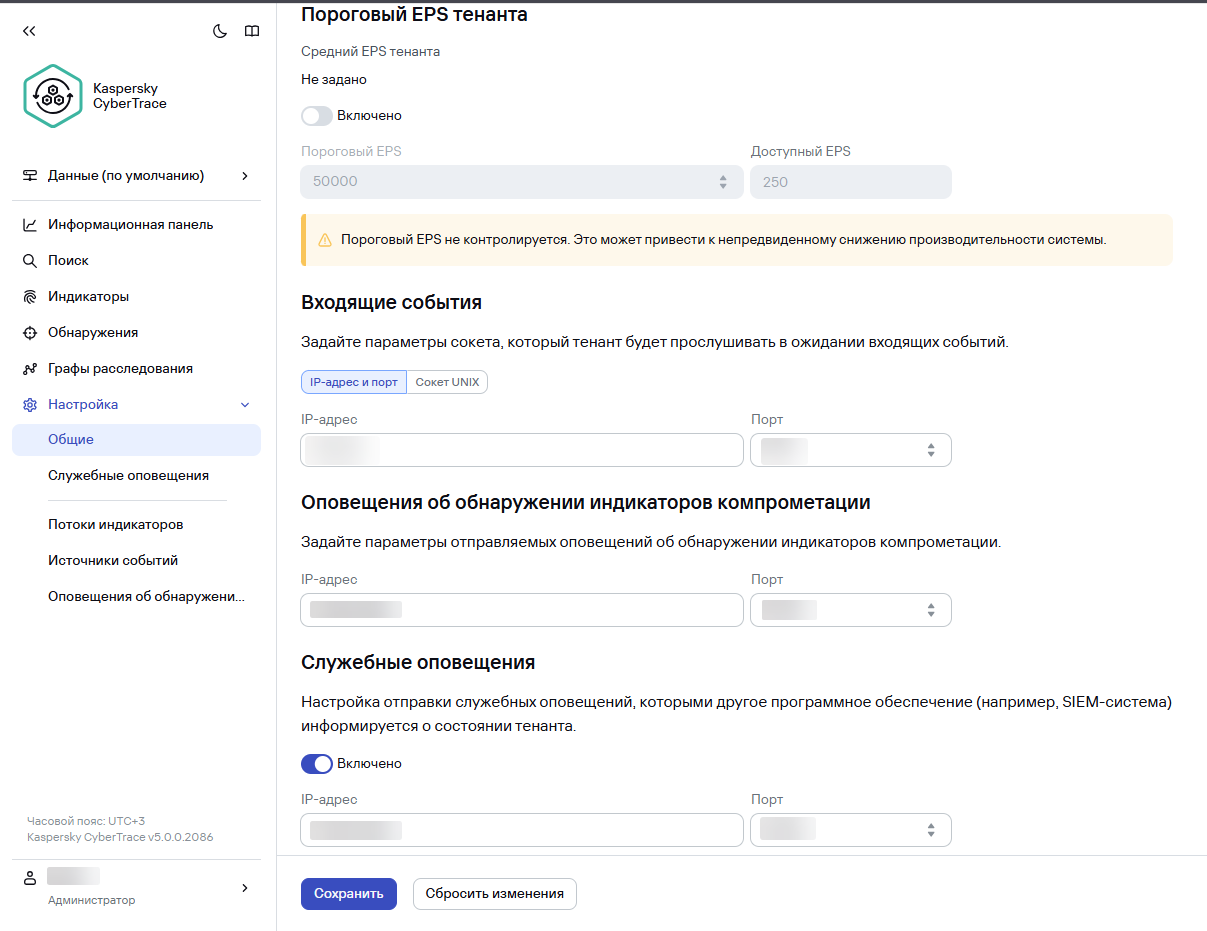

В веб-интерфейсе Kaspersky CyberTrace откройте Управление → Данные (по умолчанию).

-

Перейдите в меню Настройка → Общие.

-

Укажите Адрес сервера и Порт хоста, на котором развернут

Kaspersky CyberTraceдля получения событий от других источников. -

Укажите Адрес сервера и Порт точки входа конвейера

SIEM, куда будут отправляться события обнаружения индикаторов компрометации. -

Укажите Адрес сервера и Порт конвейера

SIEMдля отправки служебных оповещений. -

Нажмите на кнопку Сохранить.

-

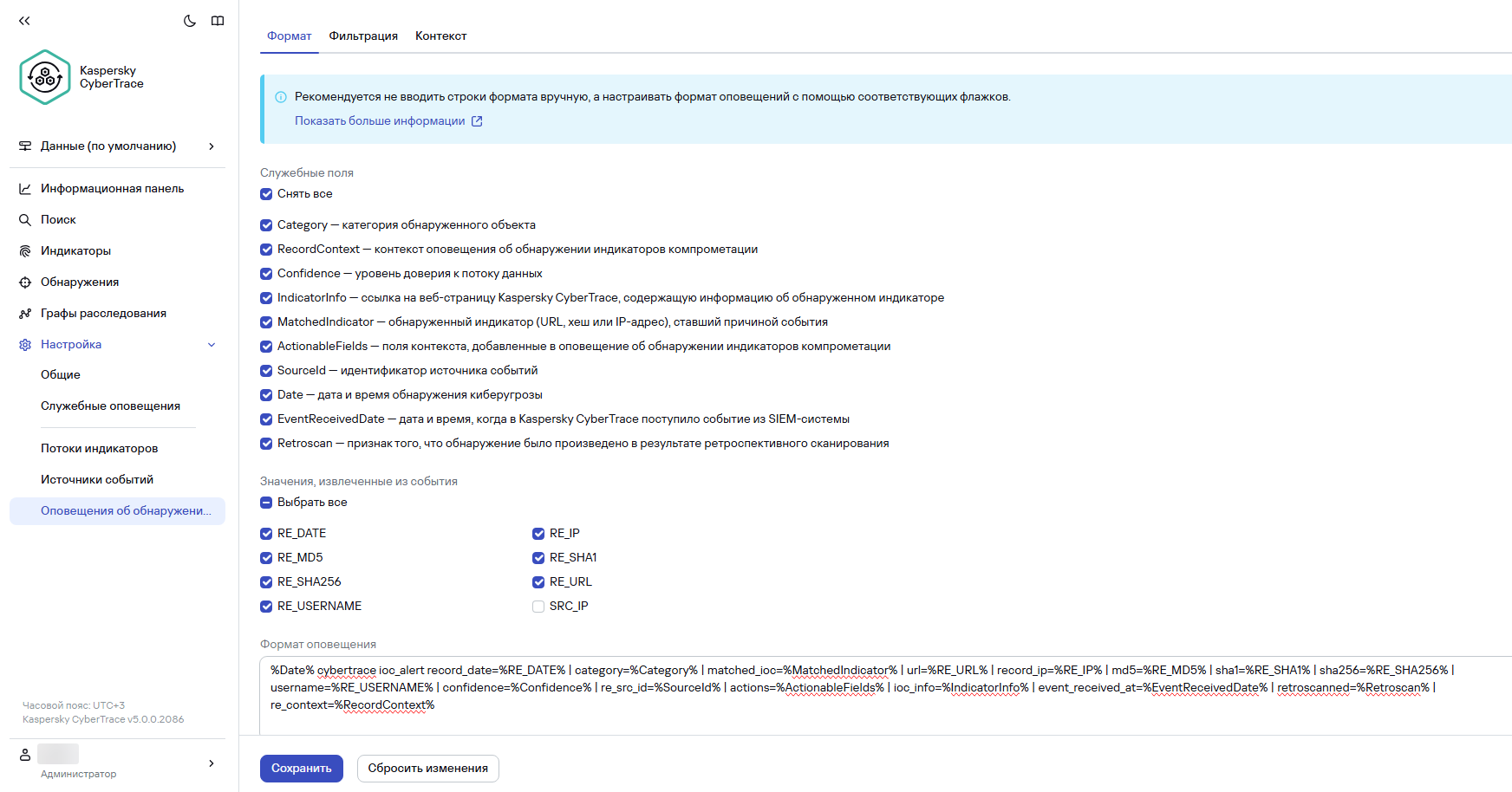

Перейдите в меню Настройка → Оповещения об обнаружении индикаторов.

-

Установите формат оповещений по следующему шаблону:

%Date% <cybertrace> ioc_alert record_date=%RE_DATE% | category=%Category% | matched_ioc=%MatchedIndicator% | url=%RE_URL% | record_ip=%RE_IP% | md5=%RE_MD5% | sha1=%RE_SHA1% | sha256=%RE_SHA256% | username=%RE_USERNAME% | confidence=%Confidence% | re_src_id=%SourceId% | actions=%ActionableFields% | ioc_info=%IndicatorInfo% | event_received_at=%EventReceivedDate% | retroscanned=%Retroscan% | re_context=%RecordContext%Где

<cybertrace>— имя хоста CyberTrace.

Настройка источника завершена.

Настройка в R-Vision SIEM

Для настройки сбора и нормализации событий источника в R-Vision SIEM выполните следующие шаги:

-

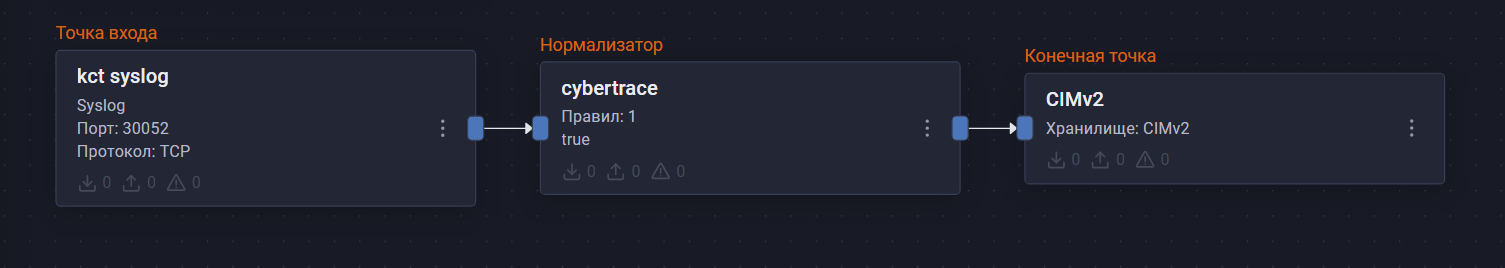

В веб-интерфейсе R-Vision SIEM перейдите в раздел Ресурсы → Коллекторы и создайте новый конвейер в коллекторе.

-

Добавьте на конвейер элемент Точка входа со следующими параметрами:

-

Название: введите произвольное, понятное название.

-

Тип точки входа: выберите вариант Syslog.

-

Порт точки входа: введите значение в соответствии с настройками на стороне Kaspersky CyberTrace.

-

Протокол: выберите вариант в соответствии с настройками на стороне Kaspersky CyberTrace.

-

-

Добавьте на конвейер элемент Нормализатор с правилом Kaspersky CyberTrace (идентификатор правила: RV-N-182).

-

Соедините нормализатор с точкой входа.

-

Добавьте на конвейер элемент Конечная точка типа Хранилище событий.

-

Соедините конечную точку с нормализатором.

-

Сохраните и установите конфигурацию конвейера.

Пример конфигурации конвейера:

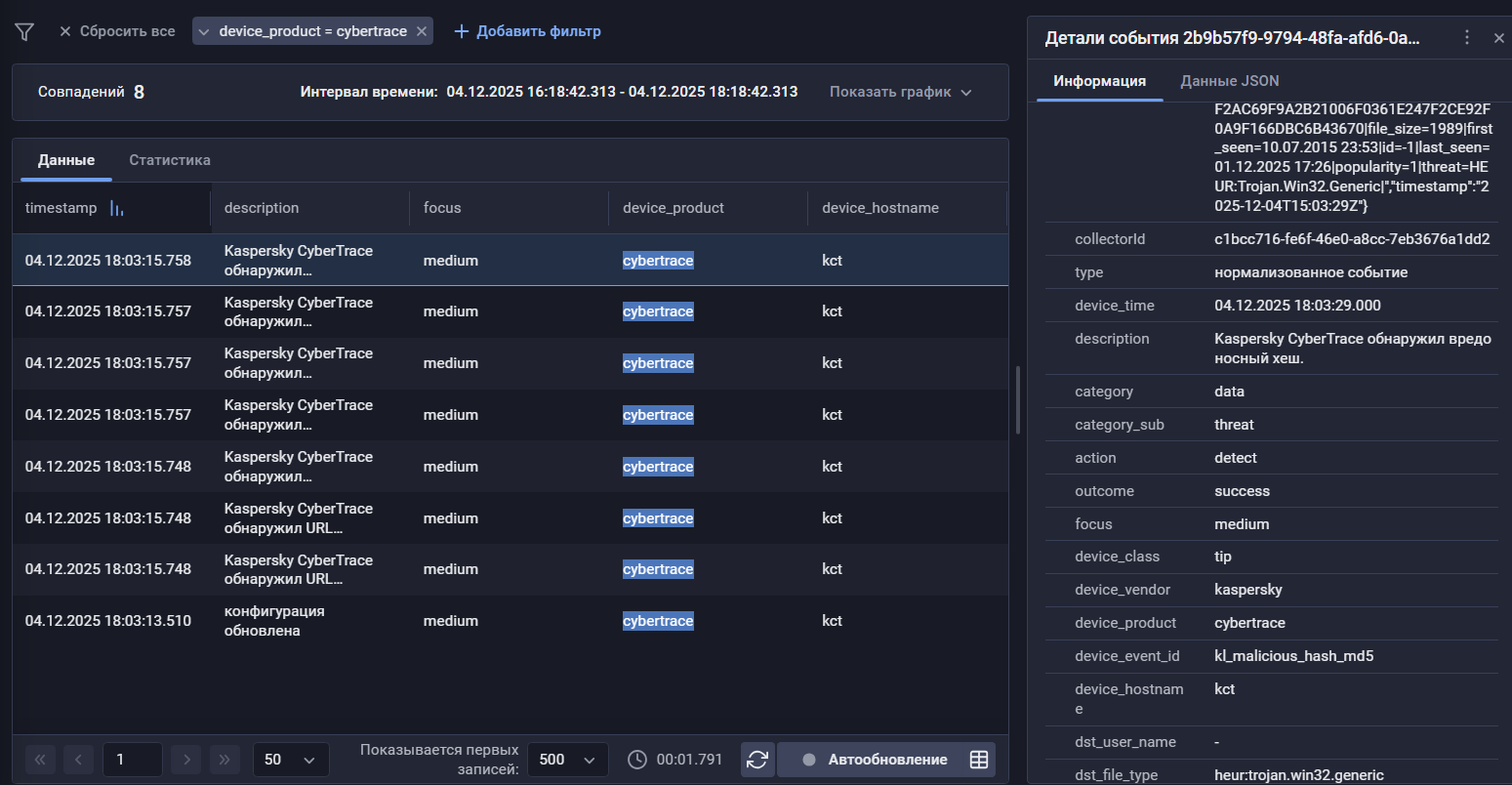

После настройки передачи событий, если настройка выполнена корректно, в хранилище начнут поступать события CyberTrace.

|

Найти события CyberTrace в хранилище можно по следующему фильтру:

|

Была ли полезна эта страница?