Microsoft WinRM: настройка источника

Использование WinRM для сбора событий с операционных систем позволяет осуществлять централизованный мониторинг и анализ событий безопасности Windows-хостов без необходимости установки дополнительных агентов на каждую целевую систему.

Предварительные требования

-

Наличие учетной записи с правами локального администратора.

-

Наличие возможности подключения по RDP или локального доступа к машине, на которой планируется осуществлять сбор событий.

-

Наличие установленного на машине агента R-Vision EVO Endpoint.

Настройка Microsoft WinRM

Для настройки сбора и отправки событий Microsoft WinRM необходимо выполнить следующие шаги:

-

Настройте групповую (локальную) политику для брандмауэра. Внесите изменения в групповую политику AD для разрешения соединений WinRM через брандмауэр. Для этого:

-

Откройте консоль управления групповой политикой.

-

На доменном контроллере запустите консоль управления групповой политикой, набрав команду

gpedit.mscв окне Выполнить. -

Создайте новый объект групповой политики (GPO). Произведите модификацию параметров:

-

Перейдите в раздел Computer Configuration → Policies → Windows Settings → Security Settings → System Services.

-

Найдите службу Windows Remote Service (WS-Management) и настройте ее на автоматический запуск.

-

Перейдите в раздел Computer Policies → Preferences → Control Panel Settings → Services.

-

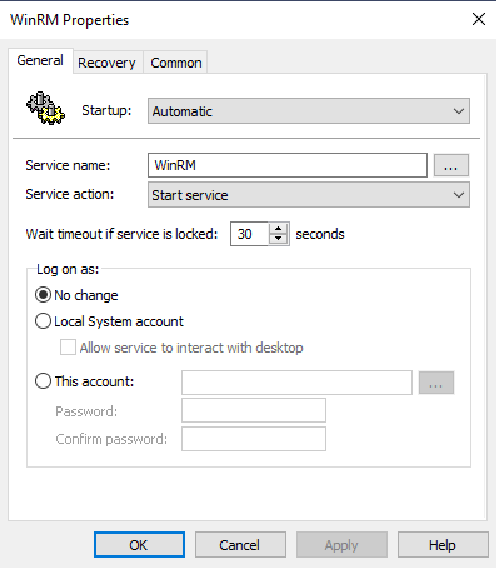

Выберите New → Service.

-

Укажите имя службы WinRM.

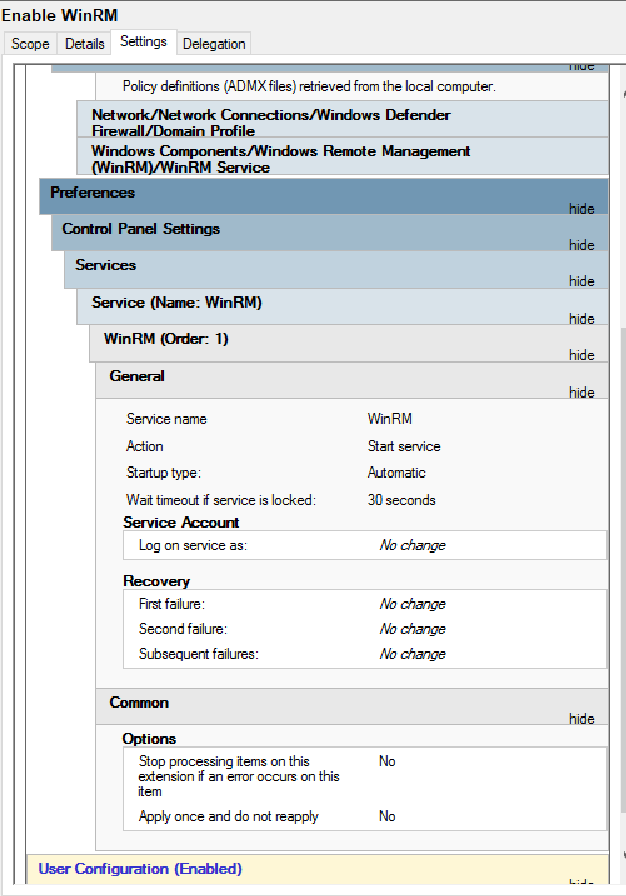

Конечный вариант конфигурации службы WinRM в групповой политике приведен на скриншоте:

-

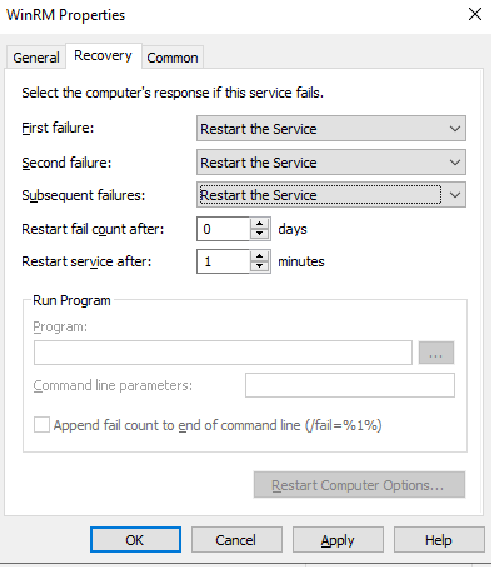

На вкладке Recovery задайте действие Restart the Service.

-

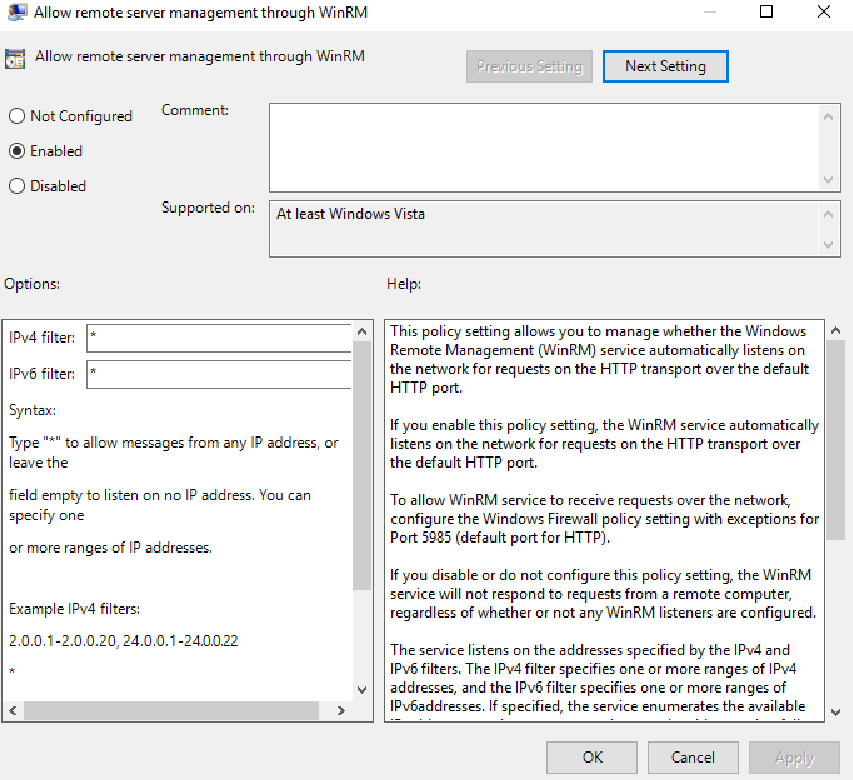

Перейдите в раздел Computer Configuration → Policies → Administrative Templates → Windows Components → Windows Remote Management (WinRM) → WinRM Service.

-

Включите параметр Allow remote server management through WinRM.

-

В полях IPv4 filter и IPv4 filter можно указать IP-адреса или подсети, на которых необходимо прослушивать удаленные подключения через WinRM.

-

Если вам необходимо принимать WinRM-подключения на всех IP-адресах, укажите в данных полях символ

*.

-

-

-

Откройте порты для WinRM на вашем Firewall. По умолчанию WinRM использует TCP-порты со значениями

5985для HTTP и5986для HTTPS. Для этого:-

Убедитесь, что в групповой политике разрешены соединения через данные порты.

-

Убедитесь что ваша сетевая инфраструктура не блокирует данные порты. Для этого:

-

Откройте в Windows Defender Firewall правила, разрешающие подключаться к WinRM по стандартным портам со значениями

5985и5986. -

Перейдите в раздел Computer Configuration → Policies → Windows Settings → Security Settings → Windows Firewall with Advanced Security → Windows Firewall with Advanced Security → Inbound Rules.

-

Выберите все правила вида

predefined rule Windows Remote Managementи включите их.

-

-

-

Проверьте и отладьте настройки. После применения настроек убедитесь, что WinRM работает корректно. Для этого:

-

Откройте PowerShell от имени администратора.

-

Введите команду

winrm e winrm/config/listener. Команда выведет текущие настройки WinRM-листенера. Обратите внимание на строкуListener [Source="GPO"]. Она означает, что настройки получены через групповые политики. -

Полную конфигурацию службы WinRM можно вывести с помощью команды

winrm get winrm/config. -

Подключитесь удаленно к компьютеру через WinRM. Для этого:

-

Запустите консоль PowerShell с учетной записью с правами администратора.

-

Выполните команду:

Test-WsMan <test_pc>где

test_pc— FQDN или IP-адрес удаленной машины.-

Если WinRM включен, появится следующий ответ:

wsmid : http://schemas.dmtf.org/wbem/wsman/identity/1/wsmanidentity.xsd ProtocolVersion : http://schemas.dmtf.org/wbem/wsman/1/wsman.xsd ProductVendor : Microsoft Corporation ProductVersion : OS: 0.0.0 SP: 0.0 Stack: 3.0

-

-

-

Настройка в R-Vision SIEM

Для настройки сбора и нормализации событий источника в R-Vision SIEM выполните следующие шаги:

-

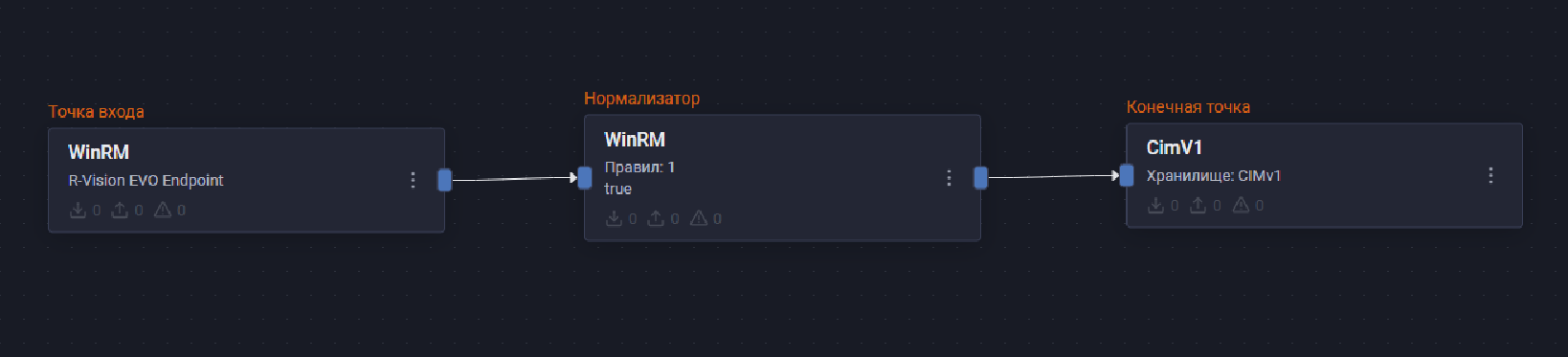

В интерфейсе R-Vision SIEM создайте новый конвейер в коллекторе.

-

Добавьте на конвейер элемент Точка входа со следующими параметрами:

-

Название: введите название точки входа.

-

Тип точки входа: выберите вариант R-Vision Evo Endpoint.

-

Домен: введите значение в формате

gw-<your_gateway_id>, где<your_gateway_id>— ID шлюза.

-

-

Добавьте на конвейер элемент Нормализатор с правилом Microsoft WinRM (идентификатор правила: RV-N-71).

-

Соедините нормализатор с точкой входа.

-

Добавьте на конвейер элемент Конечная точка типа Хранилище событий.

-

Соедините конечную точку с нормализатором.

-

Сохраните и установите конфигурацию конвейера.

Пример конфигурации конвейера:

После настройки передачи событий, если настройка выполнена корректно, в хранилище начнут поступать события WinRM.

|

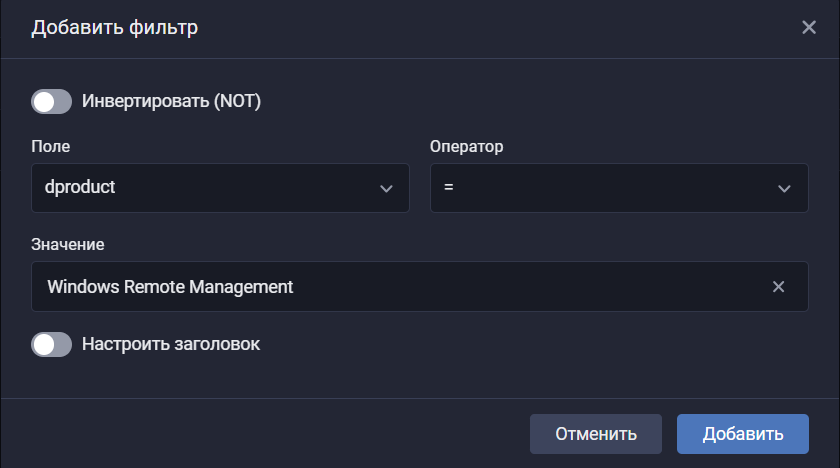

Найти события WinRM в хранилище можно по следующему фильтру:

|

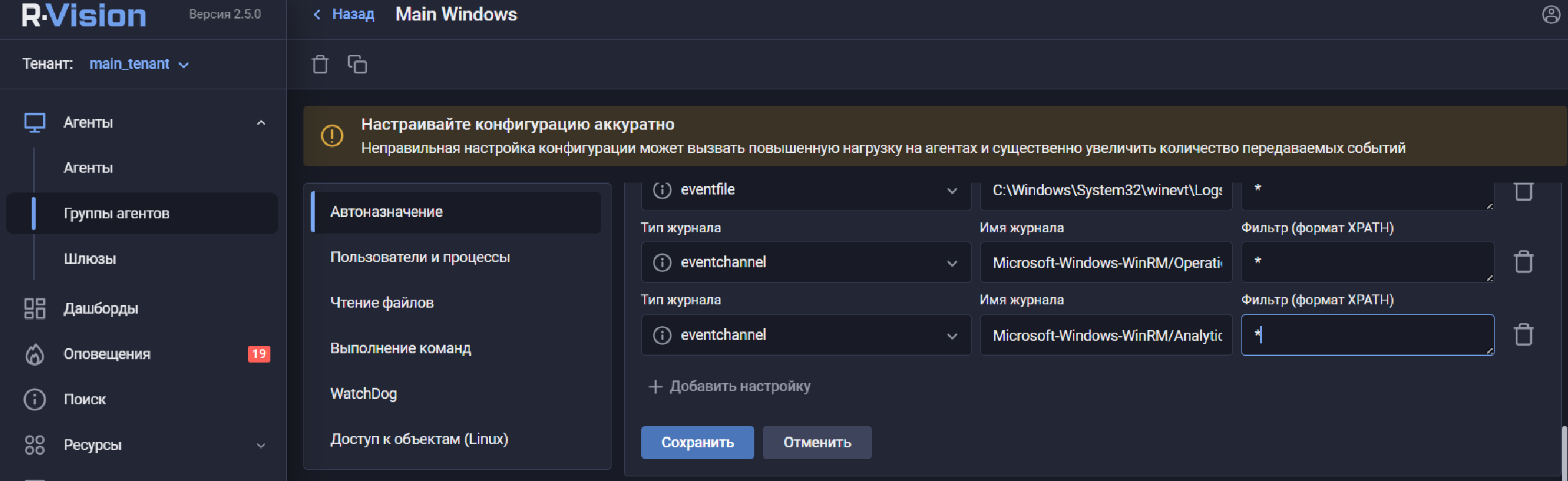

Конфигурация агента

-

Установите агент на ваш WinRM сервер. Для этого обратитесь к инструкции по настройке агента R-Vision Evo.

-

Найдите ваш агент в списке и создайте отдельную группу для сбора событий с него.

-

В созданной политике установите сбор данных с журналов

Microsoft-Windows-WinRM/OperationalиMicrosoft-Windows-WinRM/Analytics. -

Сохраните изменения.

Была ли полезна эта страница?