Microsoft WMI: настройка источника

Одним из способов сбора событий с устройств Windows Server и Windows Desktop является использование WMI (Windows Management Interface).

Ограничения и возможное воздействие

Сбор с помощью WMI может оказывать сильное влияние на CPU. Рекомендуется воздержаться от сбора событий на источниках критичной инфраструктуры.

Предварительный требования

-

Сетевая связанность между клиентскими устройствами и сервером сбора WMI:

-

TCP/135 — через данный порт осуществляется основная передача данных в SIEM.

-

TCP/445 — через данный порт осуществляется первичное подключение к конечному устройству.

-

TCP/5985 — резервный порт WMI, который принадлежит сервису

WinRM. В зависимости от версии ОС может использоваться при недоступности TCP/135.

-

-

Доменная учетная запись для сбора из доменной инфраструктуры или локальная учетная запись для сбора локально, обладающая необходимыми правами доступа (чтение и выполнение команд).

-

Использование поддерживаемых версий ОС: Windows 7 и выше для рабочих станций, Windows Server 2008R2 для серверных решений.

Настройка Microsoft WMI

Создание и конфигурация учетной записи

-

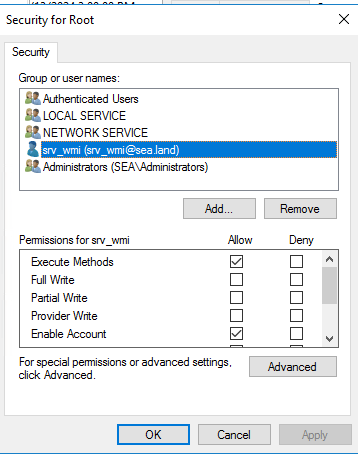

Создайте учетную запись в каталоге AD или локальную УЗ на самом устройстве, которая будет использоваться для взаимодействия с WMI. В нашем примере мы создали учетную запись

srv_wmi@sea.land, которую будем использовать далее в инструкции. При необходимости УЗ может быть заменена на любую Security Group или Organisation Unit. Указанная группа обозначена как администратор на конечной машине. -

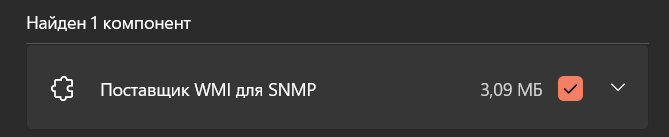

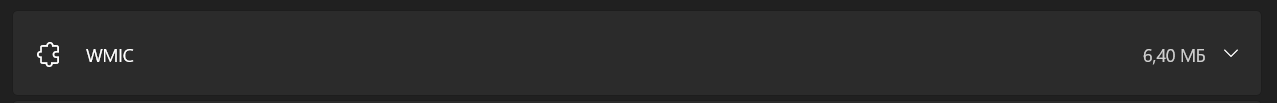

Проверьте наличие установленного компонента WMI. На Windows 11 выполните для этого следующие шаги:

-

Откройте меню Включение и отключение компонентов Windows.

-

Найдите компонент WMIC и установите его при необходимости. Данный модуль будет использован при работе через SMB.

-

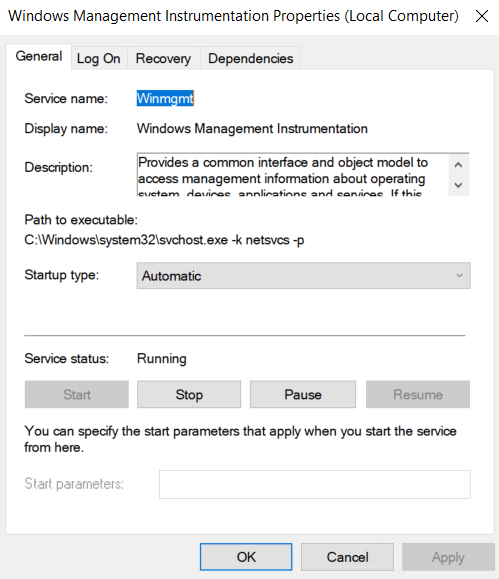

Перейдите в приложение Службы и проверьте, что служба Windows Management Instrumentation включена и способна запускаться в автоматическом режиме.

-

-

Проверьте, что ваша доменная инфраструктура поддерживает WMI. Для этого выполните следующие действия:

-

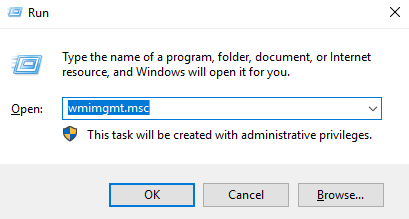

Откройте оснастку MMC Snap-In для выполнения настроек для Windows Management Instrumentation Control (

wmimgmt.msc). Запустить оснастку можно черезRun(Win+R) или черезcmd.exe.

-

-

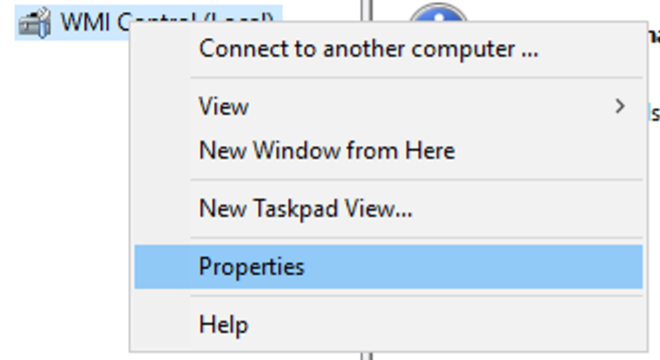

Откройте контекстное меню WMI Control и выберите вариант Properties.

-

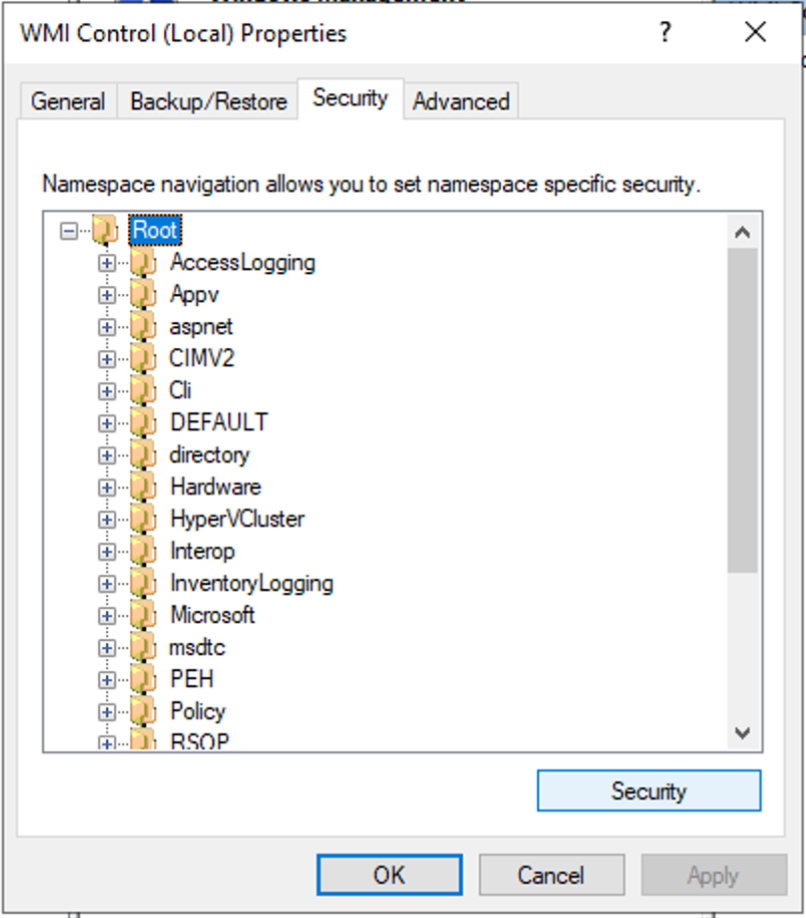

В появившемся окне откройте вкладку Security.

-

Выберите каталог Root в иерархии.

-

Нажмите на кнопку Security, чтобы настроить права для вашей учетной записи.

-

Предоставьте вашей учетной записи или группе безопасности права на чтение и выполнение следующих команд:

-

Execute Methods;

-

Enable Account;

-

Remote Enable;

-

Read Security.

-

Сетевой доступ

Открытие доступа с помощью групповой политики (GPO)

В политике вам необходимо разрешить Windows Firewall-подключение по стандартным портам для WMI. Для этого выполните следующие шаги:

-

Создайте политику управления в домене. В данном примере будет использоваться политика под названием

Test_WMI. -

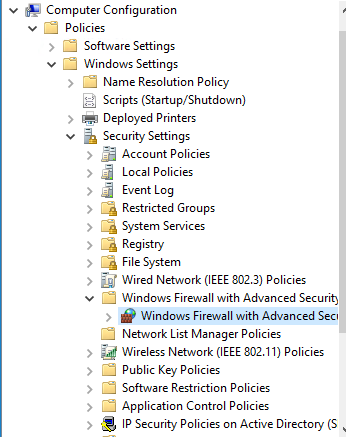

В политике вам необходимо разрешить подключение к вашему устройству по стандартным портам WMI и порту со значением

445. Путь к настройке Firewall в политике домена можно увидеть на скриншоте:

-

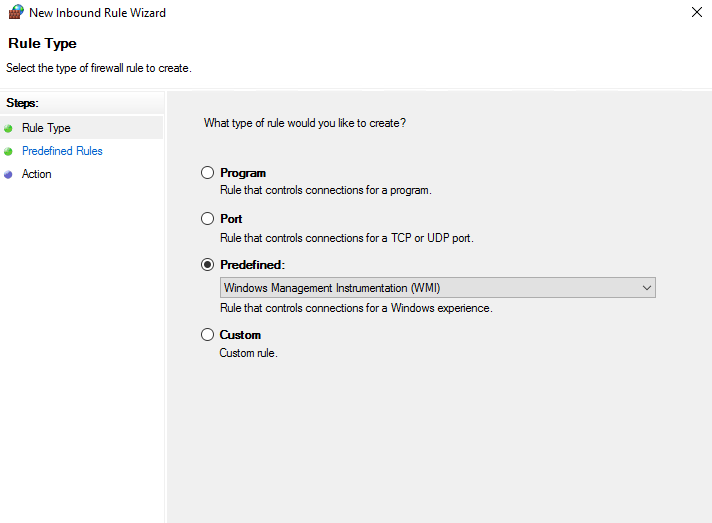

Добавьте Inbound Rule. Можно воспользоваться предопределенными группами правил WMI и SMB. Пример включения правила приведен на скриншоте:

-

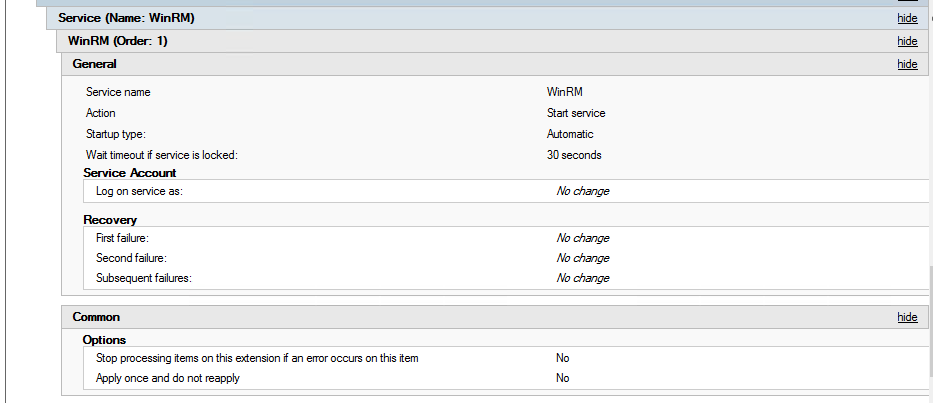

Включите сервис WinRM в вашей политике. Настройки можно оставить стандартными.

-

Включите сервис WMI в вашей политике. Настройки также можно оставить стандартными.

-

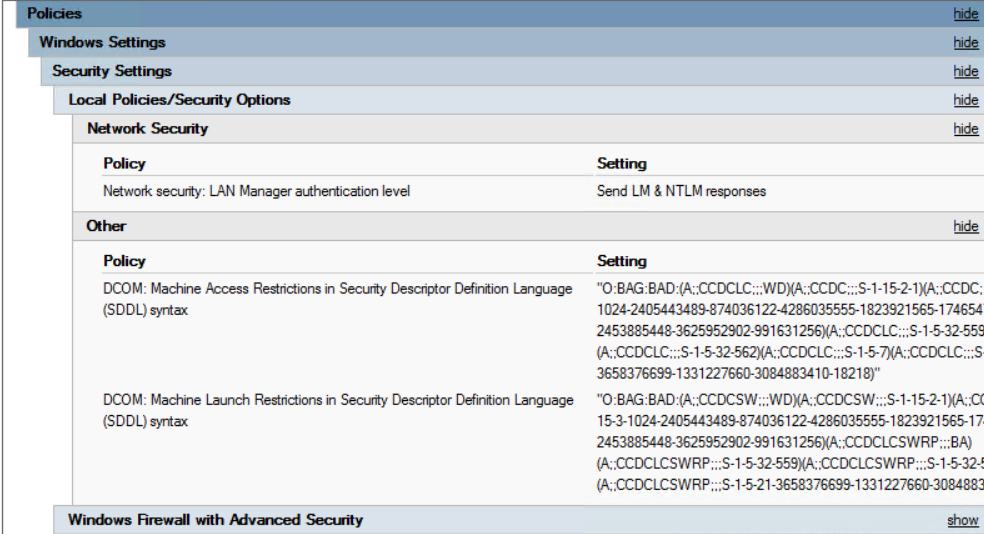

В качестве сервиса авторизации необходимо выбрать

Send LM & NTLM Responses. Также вы можете выбрать пункт менюLM & NTLMv2для некоторых версий ОС.

-

Примените политику.

-

Протестируйте подключение. Для тестов в Windows существует инструмент

wbemtest.

Тестирование работы WMI

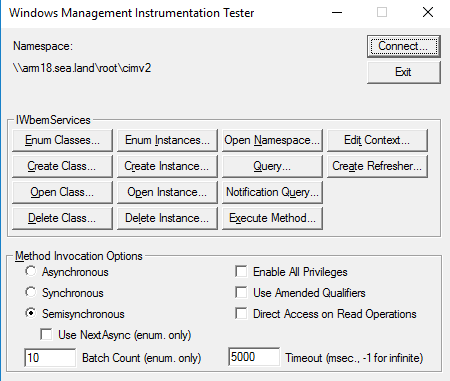

При возникновении ошибок в работе WMI можно воспользоваться встроенными средствами Windows, чтобы проверить корректность работы программы. К данным средствам относится утилита Windows Management Instrumentation Tester.

-

Запустите утилиту

wbemtestот имени учетной записи, которой были выданы права на работу с WMI (Run as different user). -

Нажмите на кнопку Connect….

-

В поле Namespace укажите данные для подключения в формате:

\\<FQDN или IP адрес устройства>\root\cimv -

Нажмите на кнопку Connect…. После этого вы сможете делать запросы на удаленном устройстве.

Если у вашей учетной записи недостаточно прав, появится интерактивное окно с указанием необходимых прав доступа. -

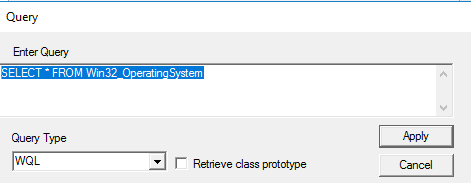

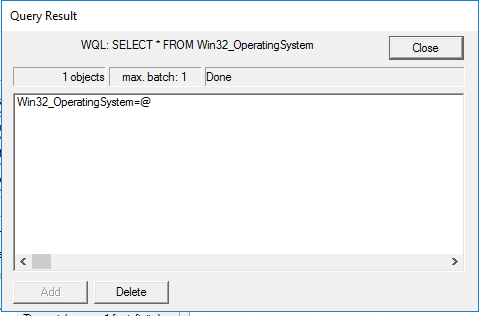

Введите необходимый WMI-запрос на языке WQL. Проверка в данной инструкции проводилась с помощью запроса:

`SELECT * FROM Win32_OperatingSystem`

-

В случае успешного подключения вы увидите строку с ответом на ваш запрос:

Настройка в R-Vision SIEM

Для настройки сбора и нормализации событий источника в R-Vision SIEM выполните следующие шаги:

-

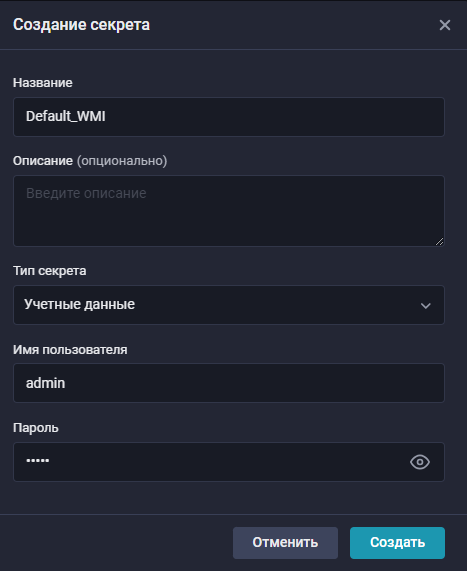

В интерфейсе R-Vision SIEM создайте секрет со строкой подключения. Для этого:

-

Перейдите в раздел Ресурсы → Секреты.

-

Нажмите на кнопку Создать (

).

-

В раскрывшемся окне создания секрета заполните поля:

-

Название: введите название секрета.

-

Описание (опционально): опишите, для чего будет использоваться секрет.

-

Тип секрета: выберите вариант Учетные данные.

-

Имя пользователя: введите логин используемой учетной записи.

-

Пароль: укажите пароль для выбранной учетной записи.

-

-

-

В интерфейсе R-Vision SIEM создайте новый конвейер в коллекторе.

-

Добавьте на конвейер элемент Точка входа со следующими параметрами:

-

Название: введите название точки входа.

-

Тип точки входа: WMI.

-

Адрес подключения: укажите IP или DNS вашей машины

-

Учетные данные: выберите секрет, созданный ранее.

-

Журнал: выберите требуемый журнал.

В настоящее время поддерживается сбор информации только с фиксированного списка журналов. Если необходимого вам журнала нет в списке, попробуйте использовать другой тип сбора. Полный список поддерживаемых журналов приведен в документации. Доступ к необходимому разделу документации можно получить по адресу:

https://<your-siem-hostname>/documentation/ru/latest/siem/EntryPoints.html#wmi, где<your-siem-hostname>— FQDN вашего сервера SIEM.

-

-

Добавьте VRL-трансформацию со следующим кодом:

.dproduct = "WMI" -

Соедините VRL-трансформацию с точкой входа.

-

Добавьте на конвейер элемент Нормализатор с правилом Microsoft WMI (идентификатор правила: RV-N-126).

-

Соедините нормализатор с VRL-трансформацией.

-

Добавьте на конвейер элемент Нормализатор с правилом Windows Security Global (идентификатор правила: RV-N-157).

-

Соедините данный нормализатор с нормализатором, установленным ранее.

-

Добавьте на конвейер элемент Нормализатор с правилами Windows Security (идентификаторы правил: RV-N-148, RV-N-149, RV-N-150, RV-N-151, RV-N-152, RV-N-153, RV-N-154, RV-N-155, RV-N-156).

-

Соедините данный нормализатор с нормализатором, установленным ранее.

-

Добавьте на конвейер элемент Конечная точка типа Хранилище событий.

-

Соедините конечную точку с нормализатором.

-

Сохраните и установите конфигурацию конвейера.

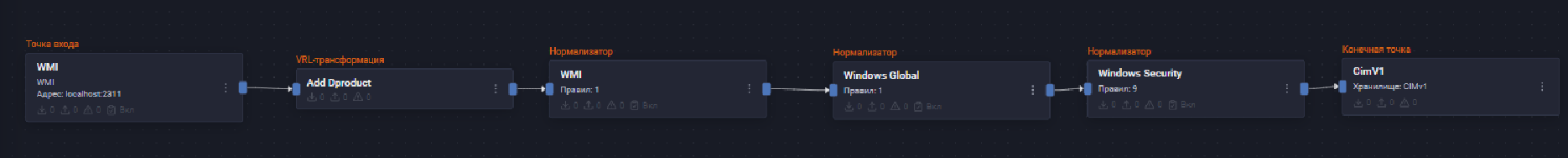

Пример конфигурации конвейера:

После настройки передачи событий, если настройка выполнена корректно, в хранилище начнут поступать события Microsoft Windows из всех настроенных журналов.

|

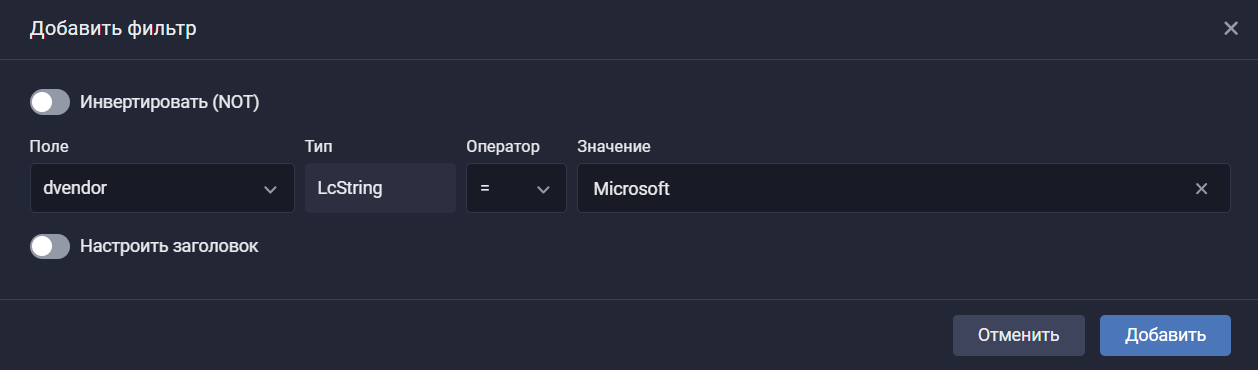

Найти события Microsoft Windows в хранилище можно по следующему фильтру:

|

Была ли полезна эта страница?